Nederland luisterde jarenlang landen af dankzij superchip

De voorloper van de Militaire Inlichtingen- en Veiligheidsdienst (MIVD) heeft eind jaren zeventig een superchip ontwikkeld waarmee het mogelijk was om versleutelde communicatie te kraken. De chip werd gemaakt in samenwerking met Philips, dat cryptografie leverde voor telexmachines, en werd onder meer aan de Amerikaanse afluisterdienst NSA verkocht. Dankzij de chip kon Nederland de vertrouwelijke communicatie afluisteren van tientallen landen, waaronder Iran, Egypte en Saoedi-Arabië, blijkt uit onderzoek van de Volkskrant.

Het was groot nieuws vorige week: de Amerikaanse NSA en de Duitse BND waren tussen 1970 en 1993 in staat om de versleutelde communicatie van overheden wereldwijd te lezen. De twee diensten hadden in het geheim een Zwitsers bedrijf, Crypto AG, gekocht dat versleutelingsapparaten verkocht aan 130 landen. Bondgenoten van West-Duitsland en de Verenigde Staten kregen onkraakbare apparaten, vijandige staten kregen een versie die makkelijk te kraken was. Zo konden de beide landen meeluisteren met vertrouwelijke gesprekken van talloze regeringen, van Iran tot Algerije, van Egypte tot Argentinië. Het Duitse ZDF en de Amerikaanse krant The Washington Post onthulden de spionagezaak op basis van een geheim evaluatierapport van de CIA over ‘Operatie Rubicon’. Het Nederlandse Argos kon de geheime rapportage ook inzien en onthulde dat Nederland profiteerde van de Duits-Amerikaanse operatie: als bondgenoot kreeg het ook toegang tot bepaalde informatie.

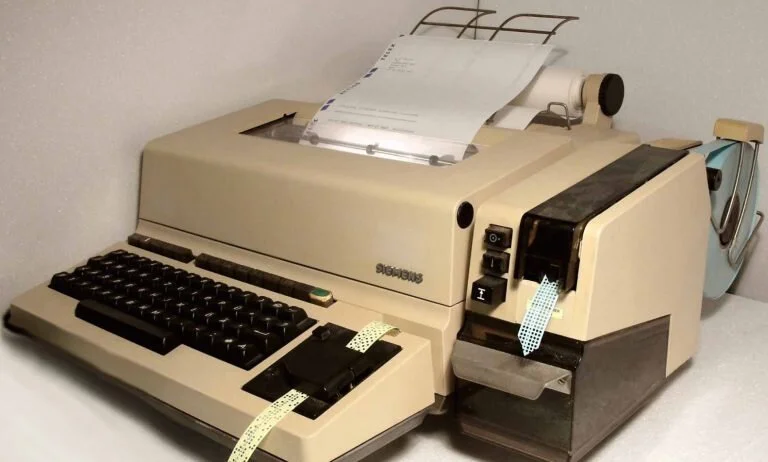

Versleutelingsmachine Aroflex

Philips bouwde eind jaren ’70 samen met Siemens ook een versleutelingsmachine. Dit apparaat – de Aroflex – werd vanwege de sterke cryptografie gebruikt door Navo-landen. Philips en Siemens bouwden daarnaast een commerciële variant met minder sterke cryptografie. Dit werd de T1000CA. Nu blijkt dat het ministerie van Buitenlandse Zaken en de Marine Inlichtingendienst (Marid) de cryptografie van dit apparaat wilden kraken voordat het op de markt kwam - en Philips hielp hen daarbij.

Bart Jacobs, hoogleraar computerbeveiliging aan de Radboud Universiteit in Nijmegen: ‘Dit hele verhaal toont aan dat Nederland in die tijd net zo hard meedeed in het manipuleren van crypto-apparatuur. Dit werd in nauwe publiek-private samenwerking gedaan – zoals dat tegenwoordig wordt genoemd.’

De affaire rijmt met de zorgen die nu leven over het Chinese Huawei: de angst dat de Chinese overheid achterdeurtjes heeft in apparatuur van Huawei die in westerse telecomnetwerken zit.

Het ministerie van Defensie wil niet inhoudelijk reageren: ‘Het artikel ziet op zaken die inzicht zouden kunnen geven in het kennisniveau en modus operandi van de Nederlandse diensten. Daarover worden geen mededelingen gedaan.’

Bron: Volkskrant.nl

#A2Scommunity